Tor شبکهای است که امکان مخفیسازی هویت کاربران را در فضای اینترنت فراهم میآورد و از دسترسی سیستمهای نظارتی، مکانیاب و غیره به حریم خصوصی کاربران جلوگیری میکند که برای اتصال به این شبکهٔ امنیتی نیاز به نسخهای خاص و تغییریافته از مرورگر فایرفاکس خواهید داشت که تحتعنوان Tor Browser شناخته میشود.

با استفاده از Tor میتوانید در فضای وب بدون شناخته شدن به گشتوگذار بپردازید و این در حالی است که تور به کاربر این امکان را میدهد تا هویت واقعی خود را پنهان نگاه داشته که با این کار از کاربرانش در مقابل جاسوسی و غیره محافظت میکند. تقریباً میتوان گفت که تور یکی از معدود گزینههای مورداعتماد برای وبگردی ناشناس و امن است که در ادامه بیشتر به بررسی این شبکه خواهیم پرداخت.

تاریخچهٔ Tor

Tor Project یک سازمان غیرانتفاعی است که در حال حاضر توسعه و نگاهداری از Tor را بر عهده دارد و این در حالی است که کمکهای مالی هم غالباً از سمت دولتهای آمریکا، سوئد و برخی اسپانسرهای دیگر ارائه میشود.

Tor بر اساس ایدهٔ Onion Routing که توسط Paul Syverson ،Micheal G Reed و David Goldschlag در آزمایشگاههای Naval آمریکا در دههٔ 90 میلادی توسعه داده شده بود، بنا گردیده است. نسخهٔ آلفای پروژهٔ The Onion Router یا به صورت خلاصه TOR توسط Roger Dingledin و Nick Mathewson توسعه داده شد و در بیستم سپتامبر ۲۰۰۲ منتشر شد و نیاز به توضیح هم نیست که توسعهٔ این پروژه نیز زیر چتر مالی Electronic Frontier Foundation یا به اختصار EFF ادامه دارد.

| می تونی خیلی سریع با کارراههی "برنامه نویس Front-End شو" وارد دنیای برنامه نویسی وب بشی! |

Tor چطور کار میکند؟

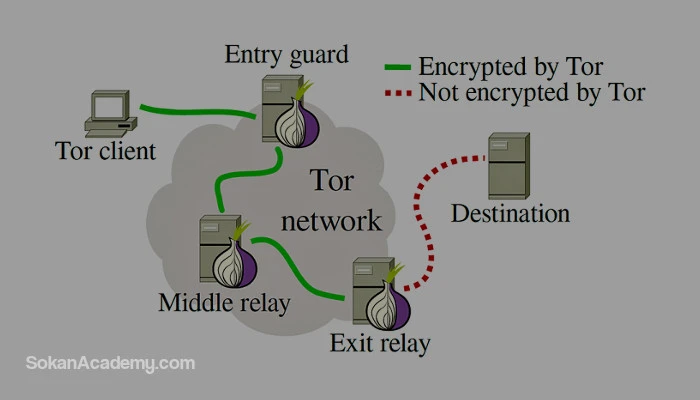

تور با مفهومی تحتعنوان Onion Router (روتر پوستپیازی) کار میکند به این صورت که ابتدا اطلاعات کاربر به اصطلاح اِنکریپت (رمزنگاری) میشود سپس در بین رِلههای مختلفی که در شبکهٔ تور وجود دارد جابهجا میشود. همچنین اِنکریپشن چندلایه باعث امنیت هویت کاربر میشود که برای درک بهتر سازوکار تور، همانطور که در تصویر زیر ملاحظه میکنید، میتوانید لایههای مختلف یک پیاز را در نظر بگیرید:

در هر رلهٔ تور، یک لایهٔ اِنکریپشن رمزگشایی میشود و باقی اطلاعات به رلهٔ بعدی، که کاملاً تصادفی انتخاب میگردد، ارسال میشود تا به مقصد نهایی برسد و آخرین رله، که اطلاعات را به سرور مورد نظر میدهد، به عنوان منبع اصلی اطلاعات خواهد بود که در نتیجه پیگیری هویت کاربر یا سرور برای هرگونه سرویس نظارتی کار مشکل و پیچیدهای خواهد بود (جدای از اینکه سرویس Tor به کاربران امکان گمنامی و ناشناس بودن میدهد، این سرویس را میتوان برای سرویسهای به اصلاح P2P مثل BitTorrent برای دانلود تورنت در بستر اینترنت نیز تنظیم کرد.)

درآمدی بر مقولهٔ ناشناسی در فضای اینترنت

گاهی اوقات از گمنامی و حریم خصوصی که Tor فراهم میکند تمجید میشود مخصوصاً توسط افرادی که نگران دستگیر شدنشان توسط دولت و یا حتی کسانی که فقط میخواهند یک آنتیفیلتر داشته باشند و جالب است بدانید که تور توسط برخی آژانسهای امنیتی و اطلاعاتی نیز برای انتقال اسناد محرمانه استفاده میشود (به طور مثال، Edward Snowden نیز از Tor برای افشای اطلاعات دربارهٔ PRISM و ارسال به روزنامههای گاردین و واشنگتنپُست استفاده کرد.)

در عین حال، Tor با یکسری انتقادات شدید نیز مواجه است چرا که چنین سرویسی برای بسیاری فعالیتهای مجرمانه مانند نفوذهای اطلاعاتی، خرید و فروش مواد مخدر و غیره بسیار مناسب است. همچنین این سرویس توسط گروههای مجرمانه برای ارتباطات در سطح اینترنت بدون اینکه هویتشان فاش شود استفاده میشود و این در حالی است که سرویس تور کار را برای نهادهای اطلاعاتی و امنیتی برای رصد کردن اینگونه مجرمین سایبری بسیار سخت میکند. در عین حال، از نظر آژانس امنیت ملی آمریکا (NSA)، سرویس Tor نهایت ناشناسی و امنیت در وب است که البته برخی بر این باورند از آنجا که تور از سمت دولت آمریکا حمایت مالی میشود، در پشت پرده اطلاعات کاربران را در اختیار NSA میگذارد (البته این مورد از سمت Andrew Lewman، مدیر اجرایی تور، کاملاً رد شده است.)

آیا استفاده از Tor امن و مطمئن است؟

در گذر زمان، خیلیها مدعی شدهاند که ناشناسی Tor را توانستهاند زمرگشایی کنند و هویت واقعی کاربر را فاش سازند که یکی از معروفترین این موارد Bad Apple است که محققین مدعی شدند که توانستهاند آیپیهای ده هزار کاربر تور که از بیتتورنت استفاده میکردند را شناسایی کنند. باگ Heartbleed نیز یکی از بزرگترین مشکلهای Tor بوده است که در سال ۲۰۱۴ شبکهٔ تور را برای چند روز از کار انداخت.

Tor نشان داده است که میتواند امنیت و ناشناسی در فضای وب را به کاربرانش بدون هیچ هزینهای ارائه دهد؛ هرچند دولوپرهای Tor نیت بدی در ساختش نداشتهاند، اما بسیاری از مجرمان این سرویس را به شکل مد نظر خودشان پیکربندی کرده و مورد استفاده قرار میدهند (لازم به ذکر است که سرویسهای مشابه تور همچون I2P و Freenet جزو دیگر شبکههای ناشناس ماندن در بستر اینترنت هستند که به نوعی میتوان آنها را جایگزین Tor قلمداد کرد.)

به طور خلاصه، اگر میخواهید در وب ناشناس باشید، میتوانید از Tor استفاده کنید و از سایتهایی که به شما به دلایل مختلف سرویس نمیدهند استفاده کنید اما به یاد داشته باشید که شاید در شبکهٔ Tor شناسایی افراد سخت و مشکل باشد، اما هرگز غیرممکن نیست!