تا به حال به این فکر کرده اید که هکرها چگونه می توانند گوشی شما را از راه دور کنترل کنند؟

محققان گروه امنیتی Check Point، جزئیات آسیب پذیری حیاتی از نسخه اندرویدی اینستاگرام را افشا کردند که به هکرها اجازه می دهد که تنها با ارسال یک تصویر خاص، کنترل دستگاه کاربران را از راه دور به دست بگیرند.

آنچه بیشتر عامل نگرانی می شود، این موضوع است که هکر ها با استفاده از این حفره امنیتی نه تنها به اکانت اینستاگرام کاربر دسترسی پیدا کرده و می توانند عملیاتی نظیر افزودن، ویرایش و حذف عکس را انجام دهند بلکه به گوشی کاربر هم دسترسی پیدا کرده و می توانند کد مخرب مورد نظرشان را روی دستگاه کاربر اجرا کنند.

طبق گزارش اعلام شده از جانب فیسبوک، مشکل امنیتی Heap overflow در اینستاگرام (که با شناسه CVE-2020-1895 شناخته می شود و نمره CVSS آن 7.8 است) می تواند تمام نسخه های این نرم افزار تا قبل از نسخه 128.0.0.26.128 را تحت تأثیر قرار بدهد که این نسخه قبل از 10 فوریه امسال به بازار عرضه شده است.

محققان گروه امنیتی Check point اعلام داشته اند: «این حفره امنیتی، موبایل یا تبلت را به ابزاری برای جاسوسی و سرکشی در اطلاعات کاربران بدون اطلاع خودشان تبدیل می کند. همچنین به هکرها اجازه می دهد که در پروفایل افراد دست کاری کرده و اطلاعات آن ها را تغییر دهند.»

در هر صورت این حمله می تواند منجر به تهاجم گسترده به حریم خصوصی کاربران شود و یا حتی خطرات امنیتی جدی تری را به دنبال داشته باشد.

پس از ارجاع گزارش ها به شرکت فیسبوک (مالک اینستاگرام)، کارشناسان این شرکت، مشکل فوق را مربوط به وصله منتشر شده در شش ماه قبل دانستند.

با توجه به این موضوع، اعلان عمومی این آسیب پذیری مدتی در حالت تعلیق قرار گرفت تا بیشتر کاربران اینستاگرام نسخه جدید نرم افزار را نصب کنند و در نتیجه، خطر شناخته شدن این آسیب پذیری کاهش پیدا کرد.

با وجود اینکه شرکت فیسبوک ادعا کرد که هیچ نشانه ای دال بر اینکه این حفره امنیتی در سطح جهانی مورد استفاده هکر ها قرار گرفته باشد وجود ندارد، اما این ماجرا بار دیگر به ما یادآوری می کند که چرا به روز نگه داشتن برنامه ها و همچنین توجه به مجوزهایی که برای دسترسی به نقاط مختلف گوشی می خواهند، ضروری است.

آسیب پذیری Heap Overflow

مطابق گفته های گروه امنیتی Check Point، آسیب پذیری تخریب حافظه (Memory Corruption Vulnerability) امکان اجرای کد های مخرب از راه دور را برای هکر فراهم می کند؛ بدین ترتیب که مجوزهای اینستاگرام برای دسترسی به دوربین، لیست مخاطبان، GPS، گالری و میکروفون می تواند منجر به سوءاستفاده از گوشی یا تبلت قربانی برای اجرای هر گونه بدافزار مخرب در گوشی یا تبلت او شود.

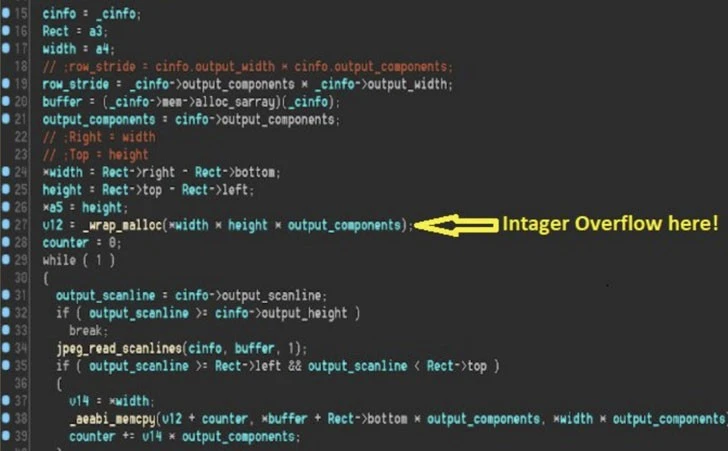

این حفره امنیتی ریشه در نحوه ادغام کتابخانه MozJPEG (کتابخانه متن بازی برای فشرده سازی بهینه تصاویر آپلود شده کاربر) در اینستاگرام دارد. هنگامیکه تابع آسیب پذیر read_jpg_copy_loop سعی می کند که یک تصویر مخرب با ابعاد خاص را پردازش کند این موضوع باعث رخ دادن integer overflow می شود.

وقتی این سرریز رخ دهد، هکر می تواند کنترل اندازه حافظه اشغال شده توسط عکس، کنترل اندازه داده ای که باید owerrite شود و نهایتاً کنترل محتوای قسمتی از حافظه که دچار overflow یا سرریز شده است را به دست گیرد که باعث می شود هکر محل های خاصی در Heap را تخریب نموده و در نتیجه به توانایی اجرای کد برسد.

بنابراین کافی است که هکر، یک عکس مخرب را با فرمت JPEG توسط ایمیل یا واتس آپ به قربانی ارسال کند و هنگامی که قربانی این عکس را در گوشی ذخیره نماید و پس از آن اینستاگرام را در گوشی یا تبلت خود باز کند، در آن صورت هکر به صورت خودکار، کنترل کامل اینستاگرام قربانی را به دست می گیرد.

خبر بدتر اینکه با استفاده از این آسیب پذیری، هکر می تواند در هر بار اجرا، موجب کرش کردن اینستاگرام قربانی شده و یا حتی آن را به نحوی خراب کند که تنها با حذف و نصب مجدد اینستاگرام، قابل دسترسی شود.

این آسیب پذیری نمونه ای است از این که چگونه یک کتابخانه third party که به خوبی با محصول ادغام نشده است می تواند یک حلقه امنیتی ضعیف، درون سرویس ها و اپلیکیشن ها باشد.

گال الباز، یکی از پژوهشگران Check point، می گوید: «fuzzing کد افشا شده، منجر به کشف تعدادی آسیب پذیری جدید شد که هم اکنون رفع شده اند؛ این احتمال وجود دارد که با تلاش بیشتر، بتوان یکی از این آسیب پذیری ها را به اجرای کد از راه دور(RCE) بدون نیاز به تعامل با کاربر(Zero-click) تبدیل کرد.»

وی در ادامه افزود: «متأسفانه احتمالا باگ های دیگری هم هست که هنوز معرفی نشده است یا در آینده معرفی خواهد شد. بنابراین، اجرای مداوم fuzz-testing این کتابخانه و سایر کتابخانه های پردازش فرمت های چندرسانه ای، چه در سطح کتابخانه های سیستم عامل و چه در سطح کتابخانه های third-party کاملا ضروری است.»

یاوین بالماس، رئیس تحقیقات سایبری گروه Check Point، نکات امنیتی زیر را برای جلوگیری از نفوذ و حملات امنیتی به صاحبان گوشی های هوشمند ارائه کرده است:

آپدیت! آپدیت! آپدیت!

حتما نرم افزار های گوشی و سیستم عامل را به طور منظم بروزرسانی و آپدیت کنید. هر هفته ده ها وصله امنیتی مهم در این بروزرسانی ها ارسال می شود و هر کدام از این وصله ها می تواند تأثیر به سزایی در ایجاد امنیت گوشی و حفظ حریم خصوصی شما داشته باشد.

مجوز ها را پایش کنید

به اپلیکیشن هایی که درخواست مجوز می کنند؛ توجه بیشتری داشته باشید. برای برنامه نویس ها ارسال درخواست های افراطی برای گرفتن مجوزها، کار بسیار آسانی است و همین طور برای کاربران نیز کلیک کردن بدون فکر، روی دکمه Allow بسیار ساده است.

درباره تایید مجوزها تجدید نظر کنید

قبل از دادن مجوز های مختلف به برنامه لطفا چند ثانیه فکر کنید؛ آیا واقعا دادن این دسترسی به برنامه لازم است؟ آیا خطرات دیگری را در پی ندارد؟ اگر جواب منفی است، دسترسی مورد نظر را به اپلیکیشن مورد نظر ندهید.