در مقاله قبلی با تعدادی از اصطلاحات رایج آشنا شدیم و حالا می خواهیم به یادگیری بقیه این اصطلاحات بپردازیم.

11- Deface

(بخوانید دی فِیس) این کار یکی از علایق جدی در هکرهای قدیمی تر بود و البته همچنان یکی از عشق های جوجه هکرهاست. وقتی شخصی برای اثبات این که یک سایتی را هک کرده است، صفحه اصلی سایت را تغییر دهد یا یکی از صفحات سایت را تغییر دهد به این کار Deface می گویند. این حرکت بیشتر نمایشی است و برای قدرت نمایی یا اهداف سیاسی- اجتماعی استفاده می شود.

هکر بعد از این که سایتی را دیفیس کرد، آن را در سایت Zone-h ثبت می کند تا این دیفیس به اسمش ثبت شود و اعتبار پیدا کند. سایت zone-h نیز از صفحه مورد ادعای هکر یک کپی برداشته و آن را در اکانت کاربر ثبت می کند.

نمونه ای دیفیس ثبت شده در zone –h را در اینجا می توانیم ببینیم:

12- Mass Deface

ممکن است روی یک سرور صدها سایت یا حتی هزاران سایت وجود داشته باشند، اگر هکر بتواند دسترسی از کل سرور بگیرد که به دنبال آن بتواند تمام سایت های روی سرور را با هم دیفیس کند، به این کار mass deface می گویند.

13- DoS

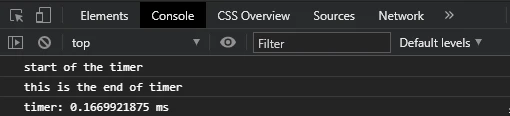

این حمله مخفف Denial of Service هست که به حمله «منع خدمت» یا «انکار سرویس» ترجمه شده است. اگر هکر بتواند از سامانه آسیب پذیری را بیابد که توسط آن، سامانه را از دسترس خارج کند یا به نحوی اخلال در عملکرد سیستم ایجاد کند آنگاه حمله DoS اتفاق افتاده است. مثلا فرض کنید یک آدرس در سایت پیدا می کنیم که پردازش بسیار زیادی روی CPU سرور ایجاد می کند. حالا هکر با تکرار این درخواست کاری می کند که CPU سرور به حداکثر پردازش برسد و از پاسخ به سایر کاربران در مانده شود!

14- DDoS

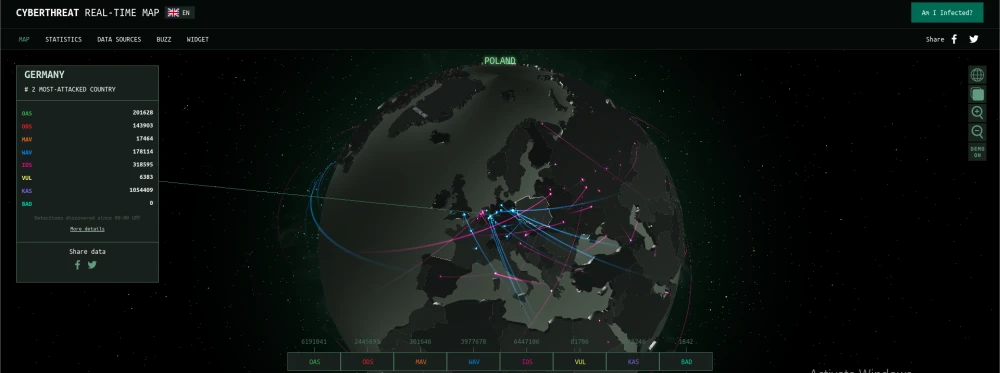

این عبارت، مخفف Distributed Denial of Service است که همان حمله DoS به صورت توزیع شده است. یعنی با استفاده از تعداد بسیار زیادی کامپیوتر، سِیلی از درخواست ها را به سرور ارسال می کنند. در این شرایط، سرور توانایی پاسخگویی به این همه درخواست به صورت همزمان را نداشته و منابع سرور صرف پاسخگویی به مهاجمین خواهد شد و از پاسخگویی به کاربران دیگر ناتوان خواهد شد.

در سایت کسپراسکی به صورت آنلاین می توانید بخشی از این حملات را مشاهده کنید :

15- Zombie

زامبی، به سیستمی می گویند که به اینترنت متصل است و مورد نفوذ قرار گرفته است و هکر توانسته است روی آن برنامه مخرب خودش را نصب کند تا در آینده به واسطه آن، سیستم قربانی را کنترل کند. هکر با نصب پنهانی برنامه خودش روی یک سیستم متصل به اینترنت آن را به عروسک خیمه شب بازی خودش تبدیل می کند و می تواند اعمال مخرب خودش را توسط آن سیستم اجرا کند.

16- BotNet

بات نِت، شبکه ای است از زامبی ها که توسط هکر کنترل می شود. توسط بات نت ها کارهای مختلفی از جمله انجام حملات DDoS صورت می گیرد.

17- C2 یا C&C یا CnC

مخفف Command and Control است و مرکز فرماندهی و کنترل سیستم های آلوده (مثلا بات نت ها) است. هکر برای مدیریت سیستم های آلوده نیاز دارد تا به نحوی به زامبی ها دسترسی داشته باشد و از سروری برای شان دستورات جدید را ارسال کند. به آن سرور فرماندهی که کنترل زامبی ها را به عهده دارد C2 یا CnC یا C&C می گویند.

خب! حالا می خواهیم مقداری درباره دسته بندی هکر ها صحبت کنیم و شما را با انواع هکرها آشنا کنیم:

دسته بندی اول:

· کلاه سیاه (Black Hat)

هکرهایی که کارهای غیرقانونی برای اهداف شخصی خودشان (عمدتا پول) انجام می دهند. مثلا به سیستم ها نفوذ می کنند و اطلاعات کاربران را می دزدند و بعد از آن از کاربر اخاذی می کنند. یا این که برای ضربه زدن و انتقام گرفتن، اطلاعات یک سرور را پاک می کنند.

· کلاه سفید (White Hat)

پسرهای خوب، در دنیای امنیت گروه کلاه سفیدها هستند. این افراد با دانش فنی خودشان در قالب هکرهای قانونمند، در استخدام شرکت ها و سازمان ها در می آیند و به آن ها برای پیشبرد امنیت شان کمک می کنند. عمدتا کارهایی چون «آزمون نفوذ» و یا فعالیت در «تیم قرمز» را انجام می دهند.

· کلاه خاکستری (Gray Hat)

چیزی میان این دو گروه است. هکرهای کلاه خاکستری اعمال غیرقانونی انجام می دهند اما هدف شان مانند کلاه سیاه ها، بد و مخرب نیست. مثلا دنبال پول نیستند یا به دنبال انتقام شخصی نیستند. این افراد ممکن است برای اهداف اجتماعی یا سیاسی یک سیستم را هک کنند تا پیامی را به دیگران برسانند.

دسته بندی دوم:

· هکرهای دولتی (Government hacker)

هکرهایی که توسط دولت ها استخدام می شوند و اهداف آن ها را پیش می برند. این هکرها معمولا دانش، صبر و انگیزه زیادی دارند و از طرف حکومت ها پشتیبانی تجهیزاتی و مالی خوبی می شوند و معمولا به اهداف شان هم می رسند.

سازمان های حکومتی مختلفی در جهان، مشغول فعالیت های هکری هستند که از مشهورترین آن ها می توان NSA آمریکا و GCHQ انگلیس را نام برد که به صورت ویژه وظیفه جاسوسی سایبری از تمام جهان را داشته و هکرهای توانمند را به استخدام خود در می آورند. اگر می خواهید بیشتر با فعالیت گروه سازمان حکومتی چون NSA آشنا شوید می توانید مصاحبه های «ادوارد اسنودن» پیمانکار فراری NSA را خوانده و یا فیلم سینمایی آن را ببینید.

· هکرهای سنتی

هکرهای کلاه سیاه و کلاه سفید در این دسته قرار می گیرند. سنتی بودن به معنی کم سواد بودن شان نیست بلکه به معنی آن است که این دو گروه از ابتدای دنیای هک و امنیت وجود داشته اند.

· هکتیویست ها (hacktivist)

این گروه چند سالی است که خیلی جدی تر دیده شده اند. تلاش این هکرها برای پول یا انتقام یا شهرت نیست بلکه آن ها هک می کنند تا پیامی را برای تغییر سیاسی، اجتماعی، اقتصادی و... به جامعه یا حکومت ها برسانند.

مشهورترین گروه هکتیویست، Anonymous یا گروه «ناشناس» است که نمادهای زیر معرف آن هاست:

گروه دیگری که بسیار مشهور شد و در همکاری با گروه ناشناس فعالیت هایی داشت گروه LulzSec بود که نماد زیر معرف شان است: